Siber güvenlik alanında ‘flood’ terimi, bir ağın veya sistemin aşırı yüklenmesi durumunu ifade eder. Flood saldırıları, hedef sistemin kaynaklarını tüketerek hizmetin kesilmesine neden olmayı amaçlar. Bu tür saldırılar, genellikle kötü niyetli kişiler tarafından gerçekleştirilir ve siber güvenlik tehditleri arasında önemli bir yer tutar. Flood saldırıları, DDoS (Dağıtık Hizmet Reddi) gibi yöntemlerle gerçekleştirilerek, hedef alınan sistemin işlevselliğini ciddi şekilde etkileyebilir.

Bu makalede, siber güvenlikte ‘flood’ teriminin ne anlama geldiğini derinlemesine inceleyeceğiz. Flood saldırılarının nasıl gerçekleştiğini, hangi türlerinin en yaygın olduğunu ve bu tür saldırılara karşı alınabilecek önlemleri öğreneceksiniz. Ayrıca, flood saldırılarının etkilerini ve bu tür tehditlerle başa çıkmanın yollarını keşfedeceksiniz. Bilgi güvenliği alanında kendinizi geliştirmek istiyorsanız, bu makale tam size göre!

Okumaya devam ederek, siber güvenlikte flood kavramının derinliklerine inebilir ve bu konuda uzmanlaşma yolunda önemli adımlar atabilirsiniz. Unutmayın, siber güvenlikte bilgi sahibi olmak, hem bireyler hem de kurumlar için kritik bir öneme sahiptir. Flood saldırılarına karşı hazırlıklı olmak, dijital varlıklarınızı korumanın en etkili yollarından biridir.

Flood Saldırısının Tanımı

Flood, siber güvenlik alanında, bir hedefe aşırı miktarda veri veya istek gönderilmesiyle gerçekleştirilen bir saldırı türüdür. Bu tür saldırılar, hedef sistemin kaynaklarını tüketerek hizmetin kesintiye uğramasına neden olmayı amaçlar. Flood saldırıları genellikle DDoS (Dağıtık Hizmet Reddi) saldırılarının bir parçası olarak görülür ve bu tür saldırılar, birden fazla kaynaktan gelen isteklerle daha da etkili hale getirilebilir.

Flood saldırıları, genellikle ağ trafiğini aşırı yükleyerek, sunucuların yanıt verememesine veya yavaşlamasına yol açar. Bu durum, kullanıcıların hizmete erişimini engelleyebilir ve işletmeler için ciddi maddi kayıplara neden olabilir. Bu nedenle, flood saldırılarına karşı etkili önlemler almak, siber güvenlik stratejilerinin önemli bir parçasıdır.

Flood Saldırı Türleri

Flood saldırıları, çeşitli türlerde gerçekleştirilebilir. En yaygın türleri arasında UDP flood, ICMP flood ve SYN flood bulunmaktadır. UDP flood, hedefe büyük miktarda UDP paketleri göndererek, hedefin kaynaklarını tüketmeyi amaçlar. ICMP flood ise, ping istekleri göndererek hedefin yanıt vermesini engeller. SYN flood ise, TCP bağlantı kurma sürecini hedef alarak, yarım bağlantılar oluşturarak sunucunun kaynaklarını tüketir.

Her bir flood türü, farklı protokoller ve yöntemler kullanarak hedef sistem üzerinde farklı etkiler yaratır. Bu nedenle, siber güvenlik uzmanlarının bu tür saldırıları tanıması ve uygun savunma mekanizmalarını geliştirmesi önemlidir. Aşağıda, en yaygın flood saldırı türlerinin kısa bir özeti bulunmaktadır:

- UDP Flood: Hedefe aşırı UDP paketleri gönderir.

- ICMP Flood: Ping istekleri ile hedefi aşırı yükler.

- SYN Flood: TCP bağlantı sürecini hedef alır.

Flood Saldırılarının Etkileri

Flood saldırıları, hedef sistem üzerinde ciddi etkiler yaratabilir. Bu etkiler, hizmetin kesintiye uğraması, sistemin yavaşlaması veya tamamen çökmesi şeklinde ortaya çıkabilir. Özellikle büyük ölçekli işletmeler için, bu tür saldırılar ciddi maddi kayıplara yol açabilir. Ayrıca, müşteri memnuniyetsizliği ve itibar kaybı gibi uzun vadeli sonuçlar da doğurabilir.

Bir flood saldırısının etkileri, saldırının süresine ve yoğunluğuna bağlı olarak değişiklik gösterebilir. Kısa süreli bir saldırı, sistemin geçici olarak yavaşlamasına neden olabilirken, uzun süreli bir saldırı, kalıcı hasarlara yol açabilir. Bu nedenle, işletmelerin bu tür saldırılara karşı hazırlıklı olmaları ve etkili savunma stratejileri geliştirmeleri gerekmektedir.

Flood Saldırılarına Karşı Alınacak Önlemler

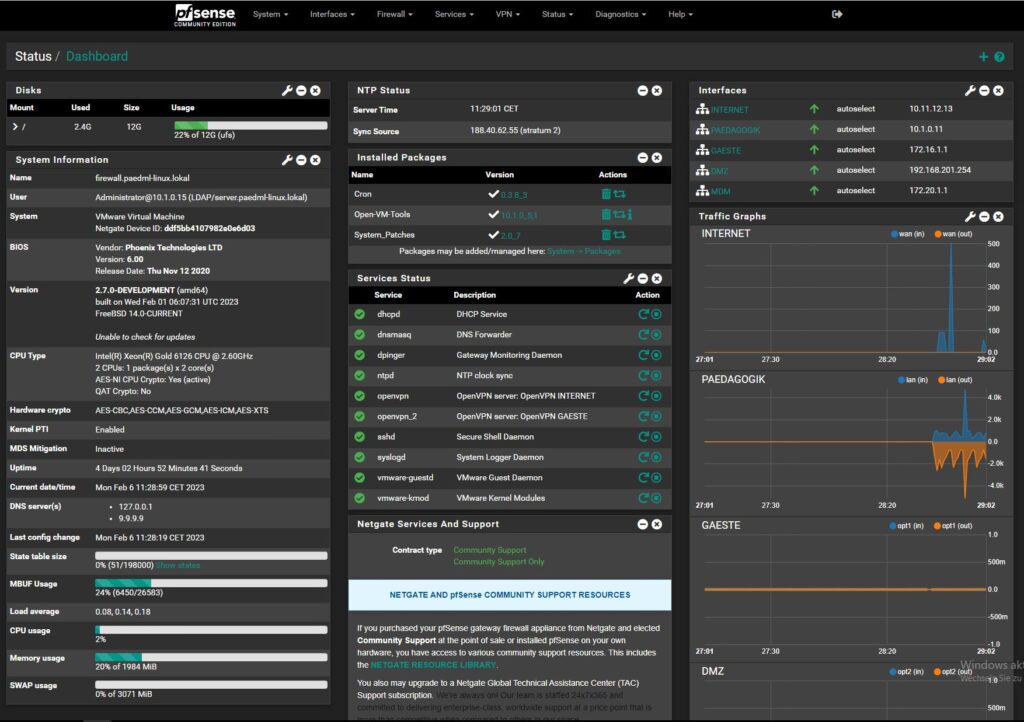

Flood saldırılarına karşı alınacak önlemler, siber güvenlik stratejilerinin önemli bir parçasıdır. İlk olarak, ağ trafiğini izlemek ve anormal aktiviteleri tespit etmek için güvenlik duvarları ve IDS/IPS sistemleri kullanılmalıdır. Bu sistemler, potansiyel saldırıları erken aşamada tespit ederek, gerekli önlemlerin alınmasına olanak tanır.

Ayrıca, yük dengeleme ve içerik dağıtım ağları (CDN) kullanmak, flood saldırılarının etkisini azaltabilir. Bu tür sistemler, gelen trafiği dağıtarak, hedef sistemin aşırı yüklenmesini önler. Son olarak, düzenli güvenlik güncellemeleri ve yamanmaları yapmak, sistemin güvenliğini artırarak, saldırılara karşı dayanıklılığını artırır.

Flood Saldırılarının Tespiti

Flood saldırı

Flood, siber güvenlik alanında, bir hedefe aşırı miktarda veri veya istek gönderilmesi durumunu ifade eder. Bu tür saldırılar, hedef sistemin kaynaklarını tüketerek hizmetin kesintiye uğramasına neden olabilir. Flood saldırıları genellikle DDoS (Dağıtık Hizmet Reddi) saldırılarının bir parçası olarak gerçekleştirilir.

| Terim | Açıklama |

|---|---|

| Flood | Bir hedefe aşırı miktarda veri veya istek gönderilmesi durumu. |

| Amacı | Hedef sistemin kaynaklarını tüketmek ve hizmetin kesintiye uğramasını sağlamak. |

| Türleri | TCP Flood, UDP Flood, ICMP Flood gibi çeşitli türleri vardır. |

| Sonuçları | Hizmet kesintisi, sistem çökmesi ve veri kaybı gibi olumsuz sonuçlar doğurabilir. |

| Korunma Yöntemleri | Ağ güvenlik duvarları, saldırı tespit sistemleri ve trafik analizi gibi yöntemler kullanılabilir. |